Soteria Lab réalise une première levée de fonds Publié le 9 juillet 2024 Fondée en 2014 par Clément Joliot et...

Lire plus (...)Qu’est-ce qu’un ransomware et comment fonctionne-t-il ?

Tout comme les autres attaques informatiques, les ransomwares continuent d’évoluer en 2024, avec toujours le même objectif : vous piéger. Que vous soyez une TPE, PME ou ETI, nous vous aidons à comprendre le ransomware, son fonctionnement et ses conséquences

Définition d’un ransomware et de son fonctionnement

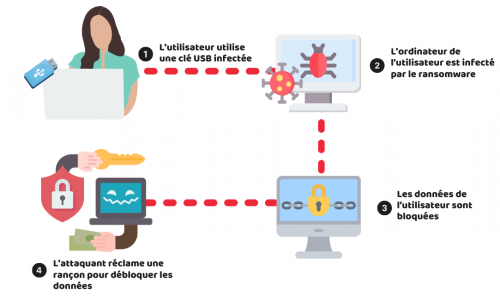

Le ransomware, ou rançongiciel est une attaque malveillante qui prend la forme d’un logiciel malveillant.

L’objectif de cette attaque ? Prendre en otage vos informations et données, et, réclamer le paiement d’une rançon en échange de l’obtention d’une clé de déchiffrement.

Sachant que si vous prenez la décision de payer la rançon, rien ne vous garantit de récupérer l’ensemble de vos données intactes, ou d’éradiquer la menace sur vos systèmes.

L’attaque par ransomware peut provenir d’une clé USB infectée, d’un téléchargement piégé, ou encore d’un mail de phishing qui a trompé la vigilance de son destinataire. Elle exploite très souvent, trop souvent, le manque de vigilance ou le manque de prudence d’un utilisateur connecté au système d’information.

Les conséquences d’une attaque de ransomware sur votre entreprise

Après avoir compris le principe de fonctionnement d’un rançongiciel, il est important de prendre conscience qu’une telle attaque peut impliquer un grand nombre de conséquences pour votre entreprise :

- Perte financière :

Les conséquences financières d’une cyberattaque peuvent désastreuses pour une entreprise, avec des coûts liés à la remise en état des systèmes, à la récupération des données et à la perte de revenus pendant la durée d’interruption de l’activité.

- Vol de données :

Les cyberattaques peuvent entraîner le vol d’informations sensibles telles que les données clients, les informations financières et les secrets commerciaux, mettant ainsi en danger la sécurité et la propriété intellectuelle de l’entreprise. Avec en sus les obligations éventuelles de déclaration, a minima à la CNIL s’il s’agit de données personnelles.

- Arrêt de l’activité :

Les cyberattaques peuvent paralyser les systèmes informatiques de l’entreprise, entraînant une interruption des opérations commerciales, des pertes de productivité et des retards de livraison.

- Dégradation de la réputation de l’entreprise :

Les cyberattaques peuvent gravement endommager la réputation d’une entreprise en exposant des données sensibles ou en perturbant les services, entraînant une perte de confiance des clients et du public. Et les attaquants savent bien communiquer pour exploiter ce risque.

Quelles sont les meilleures pratiques de protection contre les ransowmares ?

Face à l’augmentation de cette cyber menace, il convient de connaître les gestes à adopter pour protéger votre TPE, PME ou ETI.

- Sensibilisation de votre personnel :

L’erreur humaine reste l’une des principales voies d’entrée pour les cyberattaques. C’est pourquoi la sensibilisation régulière de vos collaborateurs aux risques informatiques est nécessaire dans la lutte contre les menaces. En prenant conscience des risques, vos collaborateurs agiront de manière cohérente et spontanée dans la protection de leur poste de travail.

En savoir plus : Serious Games, Ateliers thématiques… choisissez le format qui convient le mieux à votre structure juste ici.

- Mettre à jour l’ensemble de vos systèmes et applications :

Les mises à jour jouent un rôle essentiel dans votre processus de protection. Si un éditeur propose des mises à jour, c’est presque toujours pour couvrir des failles de sécurité. Si une mise à jour de sécurité est demandée, n’attendez pas, faites là dès que possible, car, les failles peuvent être exploitées par des personnes malveillantes dans le but d’injecter un logiciel malveillant tel qu’un ransomware.

- Être vigilant :

Ne pas cliquer sur des liens qui vous semble malveillants, de même pour les pièces jointes. Il est d’autant plus important de rester attentif aux emails reçus, ceux-ci pouvant faire partie d’une attaque de phishing. Faites preuve de bon sens, si un élément vous parait suspect, fiez-vous à votre instinct ou à votre prudence !

- Mettre en place des sauvegardes régulières:

Opter pour une méthode de sauvegarde efficace pourra être fortement utile en cas d’attaque. Il est fortement recommandé d’utiliser la méthode des 3-2-1 pour les sauvegardes. De plus, assurez-vous régulièrement qu’elles fonctionnent. Le test de récupération doit être intégré à toute bonne stratégie de sauvegarde.

- Utiliser une technologie EDR (Endpoint Detection and Response) :

Evolution très notable dans une stratégie de protection anti-virus, l’EDR est une technologie récente que nous estimons indispensable aux entreprises. Cette technologie se base sur une analyse comportementale du poste de travail pour identifier et détecter les menaces.

En savoir plus : Déployer une technologie EDR pour votre entreprise : Contactez-nous !

Les premiers gestes à adopter en cas d’attaque ?

Le premier réflexe est de débrancher votre système de l’ensemble des réseaux, cela permettra de bloquer ou limiter l’accès aux hackeurs et d’endiguer la propagation au sein de votre SI. Débranchez le câble réseau et n’oubliez pas de désactiver la connexion WiFi, pour aller jusqu’à débrancher la borne sur laquelle votre PC est connecté.

Prévenez rapidement votre responsable informatique ou votre prestataire cybersécurité. Il sera nécessaire d’agir rapidement et de mettre en place un plan d’action permettant d’isoler les autres portes de travail et d’essayer de déchiffrer les données.

Faut-il payer la rançon réclamée par les cyberattaquants ?

Comme nous l’avons évoqué précédemment, dans le cas d’un ransomware, les acteurs de cette attaque vous demanderont le paiement d’une rançon. Ce paiement vous donnerait accès à une clé de déchiffrement qui vous permettra de récupérer l’accès à vos données. Le conditionnel est utilisé volontairement. Ajoutons qu’il est très hypothétique.

Le paiement ne vous assure pas de récupérer vos informations et données de manière déterministe, encore moins de les récupérer intactes. De plus, est-ce que la menace sera éradiquée de vos systèmes, ceci n’est pas garanti non plus.

Par ailleurs, le fait de payer la somme réclamée profite à ce type de business car incite les malfaiteurs à mener des attaques du même type dans un but financier, avec de plus en plus de gourmandise.

Vous l’aurez compris, le paiement de la rançon est une décision très délicate. Nous vous conseillons de vous faire accompagner par un expert du domaine qui pourra vous conseiller autour de ce sujet.

Et pour terminer cette phase de conseils : judiciarisez ! Portez plante au commissariat de police ou à la brigade de gendarmerie locale. N’hésitez pas à adresser votre plainte au procureur de la République du tribunal judiciaire dont vous dépendez. Cette plainte doit être faite avant la réinstallation de vos systèmes.

Vous souhaitez discuter avec un expert ? Contactez-nous !

Nos derniers articles

Les livres sur la cybersécurité

les livres à lire cet été ! Publié le 4 juillet 2024 Vous cherchez votre nouvelle lecture pour cet été...

Lire plus (...)Conformité cybersécurité : Se préparer à NIS 2

Conformité cybersécurité : Se préparer à NIS 2 Publié le 1 juillet 2024 La cybersécurité est devenue un enjeu majeur...

Lire plus (...)Soteria Lab, partenaire du Cyberday !

Soteria LAB, partenaire du cyberday ! Publié le 12 juin 2024 Partenaire du CyberDay qui se déroule le 13/06 dans...

Lire plus (...)